Windows 10 和 11 HiveNightmare Windows 特权提升漏洞的解决方法

Windows 11 Pro ISO文件在哪下载最新版?如何下载原装纯净版Win11 ?点击进入 持续更新!

某些系统文件(包括安全帐户管理器 (SAM) 数据库)上过于宽松的访问控制列表 (ACL) 会导致此问题。

一篇关于 CERT 的文章提供了更多信息。根据它,BUILTIN/Users 组被授予对 %windir%\\system32\\config 中文件的 RX 权限(读取执行)。

如果系统驱动器上存在卷影副本 (VSS),非特权用户可能会利用该漏洞进行攻击,包括运行程序、删除数据、创建新帐户、提取帐户密码哈希、获取 DPAPI 计算机密钥等。

根据CERT 的说法,当安装了 Windows 更新或 MSI 文件时,会在具有 128 GB 或更多存储空间的系统驱动器上自动创建 VSS 卷影副本。

管理员可以从提升的命令提示符运行 vssadmin list shadows 以检查卷影副本是否可用。

微软在CVE-2021-36934 中承认了这个问题,将该漏洞的严重性评为重要,是第二高的严重性评级,并确认 Windows 10 版本 1809、1909、2004、20H2 和 21H1、Windows 11 和 Windows Server 安装是受漏洞影响。

测试您的系统是否可能受到 HiveNightmare 的影响

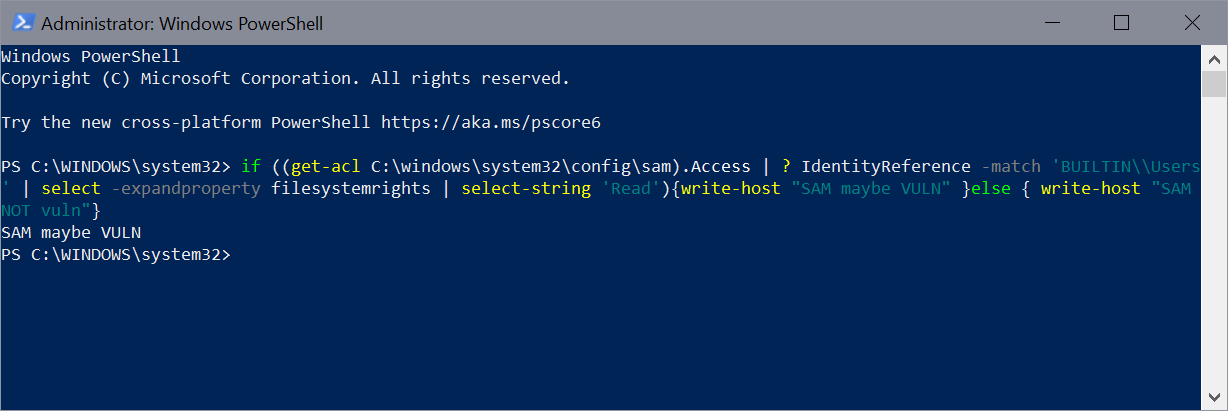

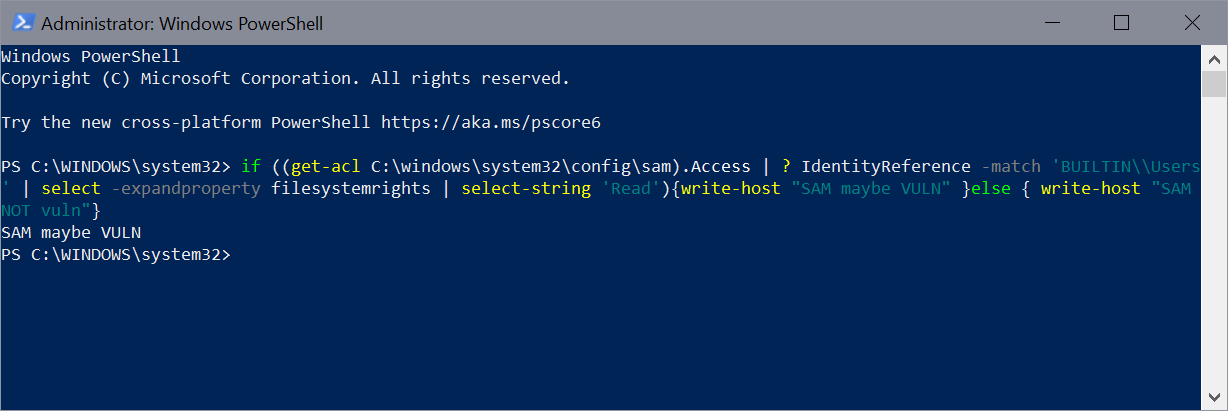

- 使用键盘快捷键 Windows-X 在机器上显示“秘密”菜单。

- 选择 Windows PowerShell(管理员)。

- 运行以下命令: if ((get-acl C:\\windows\\system32\\config\\sam).Access | ? IdentityReference -match \’BUILTIN\\\\Users\’ | select -expandproperty filesystemrights | select-string \’Read\’){write -host \”SAM 可能是 VULN\” }else { write-host \”SAM NOT vuln\”}

如果返回“Sam may VULN”,则系统受漏洞影响(来自 Twitter 用户Dray Agha)

![]()

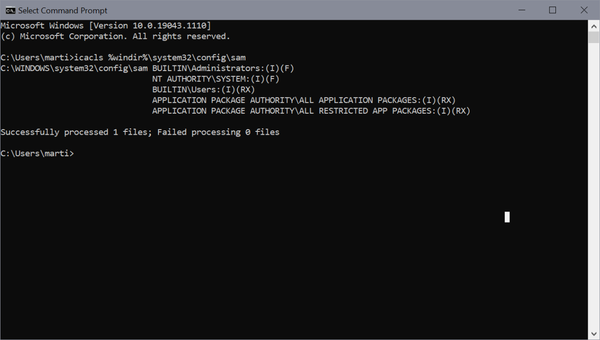

这是检查系统是否容易受到潜在攻击的第二个选项:

- 选择开始。

- 输入 cmd

- 选择命令提示符。

- 运行 icacls %windir%\\system32\\config\\sam

易受攻击的系统在输出中包含 BUILTIN\\Users:(I)(RX) 行。非易受攻击的系统将显示“访问被拒绝”消息。

HiveNightmare 安全问题的解决方法

微软在其网站上发布了一个解决方法,以保护设备免受潜在攻击。

根据微软的说法,管理员可以为 %windir%\\system32\\config 中的文件启用 ACL 继承。

- 选择开始

- 键入 cmd。

- 选择以管理员身份运行。

- 确认 UAC 提示。

- 运行 icacls %windir%\\system32\\config\\*.* /inheritance:e

- vssadmin 删除 /for=c: /Quiet

- vssadmin 列表

命令 5 启用 ACL 继承。命令 6 删除存在的卷影副本,命令 7 验证是否已删除所有卷影副本。

下载最新版Windows 11 Pro ISO文件:点击进入 持续更新原装纯净版Win11

)