如何缓解 Microsoft Windows 10 和 11 中严重的 SAM 漏洞

- 点击进入:ChatGPT工具插件导航大全

Windows 11 Pro ISO文件在哪下载最新版?如何下载原装纯净版Win11 ?点击进入 持续更新!

Windows 11 Pro ISO文件在哪下载最新版?如何下载原装纯净版Win11 ?点击进入 持续更新!

Microsoft Windows 10 和 Windows 11 的用户面临着最近未修补的新漏洞的风险。

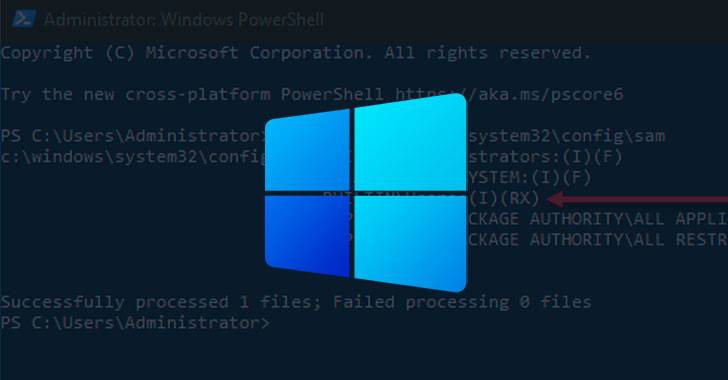

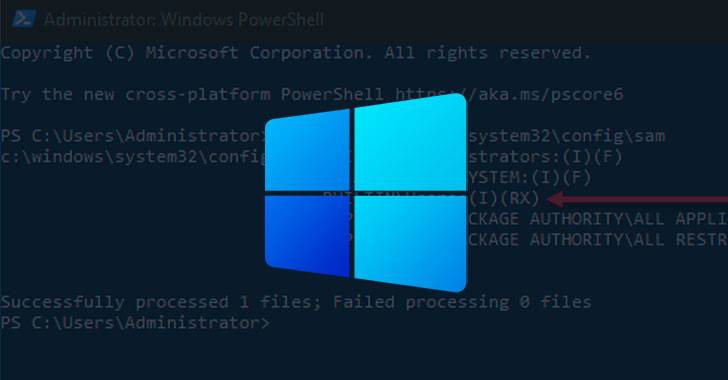

严重 SAM漏洞允许具有低级别权限的攻击者访问 Windows 系统文件以执行哈希传递(可能还有 Silver Ticket)攻击。

攻击者可以利用此漏洞获取存储在安全帐户管理器 (SAM) 和注册表中的散列密码,并最终以 SYSTEM 权限执行任意代码。

跟踪为CVE-2021-36934 的严重 SAM 漏洞存在于 Windows 10 和 Windows 11 的默认配置中。这尤其是由于设置允许一组嵌入式用户(包括所有本地用户)具有“读取”权限。

因此,内置本地用户可以访问读取 SAM 文件和注册表,还可以查看哈希值。一旦攻击者获得“用户”访问权限,就可以使用 Mimikatz 等工具访问注册表或 SAM,以窃取哈希值并将其转换为密码。这种对域用户的入侵将允许攻击者在网络上获得提升的权限。

Microsoft 尚未提供官方补丁,因此保护您的环境免受严重 SAM 漏洞影响的最佳方法是实施增强功能。

严重的 SAM 缓解

根据 CalCom 首席技术官 Dvir Goren 的说法,有三个选项可以增强。

- 从内置用户组中删除所有用户— 这是一个很好的起点,但如果您的管理员凭据被盗,则它不受保护。

- 限制 SAM 文件和注册表权限— 仅允许管理员访问。同样,这仅解决了部分问题。即使攻击者窃取了管理员凭据,他们也容易受到此漏洞的攻击。

- 不允许存储密码和凭据以进行网络身份验证— 此规则是CIS 基准。实施此规则将防止将哈希存储在 SAM 或注册表中,从而完全缓解此漏洞。

如果您将 GPO 用于您的实现,请确保启用以下 UI 路径:

计算机配置策略 Windows 设置安全设置本地策略安全选项网络访问:不允许为网络身份验证存储密码和凭据

尽管最后一条建议为严重 SAM 提供了一个很好的解决方案,但如果在推送之前没有对其进行适当的测试,它可能会对生产环境产生负面影响。如果启用此设置,使用计划任务并需要在本地存储用户哈希的应用程序将失败。

在不冒生产损失风险的情况下缓解严重的 SAM

以下是一些 Dvir 建议,用于减少停机时间而不会发生停机。

- 设置一个模拟生产环境的测试环境。尽可能准确地模拟网络的所有可能的依赖关系。

- 分析此规则对您的测试环境的影响。这样,如果您的应用程序依赖于本地存储的哈希值,您可以提前知道以防止生产停机。

- 尽可能推动政策。确保新机器也得到了增强,并且配置不会随着时间的推移而漂移。

这是您从固化自动化工具中获得的信息:

- 自动生成最准确的影响分析报告。增强的自动化工具“学习”生产依赖性并报告每个策略规则的潜在影响。

- 将策略从单个控制点自动应用于整个生产环境。这些工具消除了使用 GPO 等手动任务的需要。您可以控制并可靠地增强所有机器。

- 保持合规性并实时监控您的机器。增强的自动化工具可监控合规性状态并提醒和纠正篡改配置更改,以防止配置错误。

下载最新版Windows 11 Pro ISO文件:点击进入 持续更新原装纯净版Win11

下载最新版Windows 11 Pro ISO文件:点击进入 持续更新原装纯净版Win11