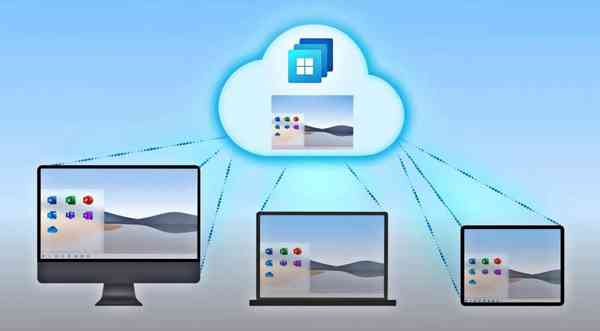

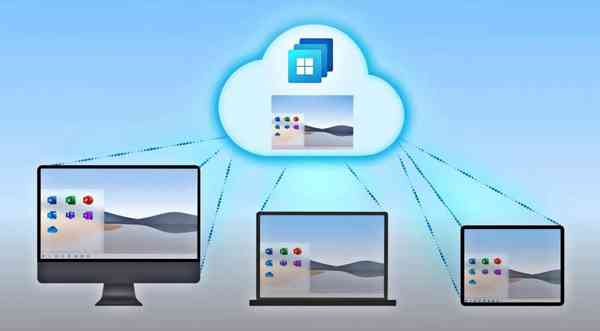

Microsoft 分享有关保护 Windows 365 Cloud PC 的教程

Microsoft 分享了有关保护 Windows 365 Cloud PC 的教程以及有关其内置安全功能的更多信息。

该教程细分为客户可以采取的措施,以保护在 Windows 365 商业版和 Windows 365 企业版订阅计划中注册的Cloud电脑。

Windows 365 首席项目经理 Christiaan Brinkhoff说: “所有Cloud PC,就像它们的物理 PC 对应物一样,都配备了 Microsoft Defender——从第一次运行体验开始保护设备。”

“Cloud PC 还使用图库映像进行配置,该映像通过适用于企业的 Windows 更新自动更新为 Windows 10 的最新累积更新。”

保护 Windows 365 Cloud PC

对于选择 Windows 365 商业版的小型企业,最终用户会自动获得本地管理员权限,建议 IT 管理员遵循标准 IT 安全实践,使用 Microsoft Endpoint Manager 在其设备上将每个用户设置为标准用户。

此过程需要您执行以下步骤:

- 将设备配置为使用自动注册注册到 Microsoft Endpoint Manager 。

- 管理本地管理员组。有关如何使用 Azure Active Directory 执行此操作的更多详细信息(Azure AD,请参阅 如何管理 Azure AD 加入设备上的本地管理员组。有关如何使用 Microsoft Endpoint Manager 执行此操作的示例,请参阅 Microsoft MVP Peter 的这篇博文范德沃德。

- 考虑启用 Microsoft Defender 攻击面减少 (ASR) 规则。ASR 规则是针对特定安全问题的深度防御缓解措施,例如阻止从 Windows 本地安全授权子系统窃取凭据。有关如何启用 ASR 规则的详细信息,请参阅启用减少攻击面规则。

需要保护 Windows 365 企业Cloud PC 的 IT 经理可以轻松完成任务,因为他们都注册了开箱即用的 Microsoft Endpoint Manager。

它们还附带 Microsoft Defender 防病毒警报报告和可选的 Microsoft Defender for Endpoint 功能载入。

默认情况下,Windows 365 Enterprise PC 的最终用户也会自动设置为标准用户,管理员可以在需要时为每个用户设置例外。

为了进一步保护他们的Cloud PC,Microsoft 建议 Windows 365 Enterprise 客户:

- 遵循标准的 Windows 10 安全实践,包括限制可以使用本地管理员权限登录其Cloud PC 的人员。

- 从 Microsoft Endpoint Manager 将 Windows 365 安全基线部署到其Cloud PC,并利用 Microsoft Defender 为其端点(包括所有Cloud PC)提供深入防御。Windows 365 安全基线启用上述 ASR 规则。

- 部署 Azure AD 条件访问以对其Cloud PC 进行安全身份验证,包括多重身份验证 (MFA) 和用户/登录风险缓解。

虚拟化的 Windows 365 服务正在从 Azure 流式传输Cloud PC,它捆绑了可信启动(通过切换安全启动和 TPM 2.0 来提高 VM 安全性的技术)。

但是,Windows 365 尚未利用它来保护客户的Cloud PC。Redmond 计划在今年晚些时候将其与 Windows 11 结合到所有可以使用 Windows 365 的 Azure 地区。

Windows 365 安全事故

虽然微软在 Azure 虚拟桌面上运行的 Windows 365 服务 刚刚于 8 月 2 日全面上市,但安全研究人员已经发现安全漏洞使客户的网络遭受攻击。

为了了解微软Cloud PC 的受欢迎程度,该公司很快就用完了免费试用版,因为人们争先恐后地获得了两个月的免费虚拟 PC。

Mimikatz 的创建者 Benjamin Delpy 上周告诉 BleepingComputer,他找到了一种方法,在Mimikatz 的帮助下, 将登录用户的明文 Microsoft Azure 凭据转储到微软新的 Windows 365 Cloud PC 服务上 。

虽然攻击者需要管理员权限并知道您的 Azure 帐户凭据才能执行此操作,但可以使用网络钓鱼、部署在目标Cloud PC 上的远程访问程序以及利用 PrintNightmare 等权限提升漏洞的组合快速完成此操作.

一旦攻击者获得了您的 Windows 365 凭据,他们就可以通过其他 Microsoft 服务横向移动,并可能移动到公司网络。

Delpy 建议使用 2FA、智能卡、Windows Hello 和 Windows Defender Remote Credential Guard 来防止此类攻击。